本文仅作记录交流使用,不会涉及具体解析算法

本身我自己是不看任何视频教程的,我比较喜欢看书。是同事买了课程,想保存下来,随时看,就问我有没有办。

首先想到的最简单的肯定录屏咯,这应该是最简单有效的。

当然本文肯定不会这么简单去做。

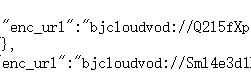

要来同事的账号,直接抓包大法,看看能不能得到下载地址。经过抓包很容易得到接口的数据,发现有下载地址是加密的

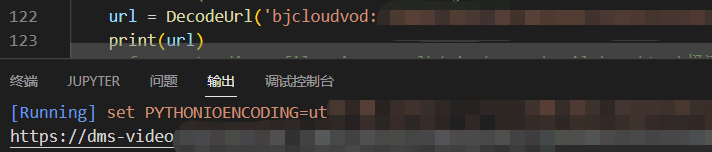

全局搜索开头关键字,定位到解密的地方,比较容易发现有关键特征,在URL尾部添加了“=”,“==”字符串,比较容易想到的就是Base64,继续跟踪分析,应该是在Base64基础上,又做了一些运算。有了大致算法,就依葫芦画瓢,尝试写个脚本解密,整个过程还算顺利的,得到了下载地址

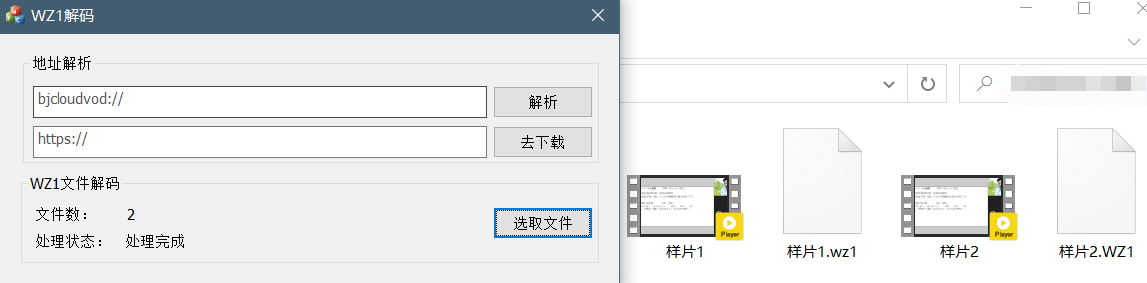

又高兴的写了下载脚本,回头一看居然有部分是WZ1后缀的,好家伙,没见过的格式。本着有问题先问度娘,一通搜索,无果,那只好自己来了

由于视频是能在web端播放的,应该不会做太复杂的运算,先分析了文件头,发现某视频格式的部分特征,尝试直接复原文件头字节,有了一点点画面,显然格式是对了,但远不止那么简单

由于js混淆不太好看,就尝试从安卓版本的APK入手,分析后发现安卓端用了两个播放器内核,搜索Java层的代码,除了日志相关的操作,未发现其它跟编码相关操作,那只能是在so里头了。

拖入视频解码相关的so到分析工具,搜索关键字,顺利的找到了相关方法,分析算法后,尝试写脚本复原,花了半天的功夫,最终还是顺利解析出来了

随手又撸了个工具,收工搞定!

同求大佬分享一下解析工具,谢谢大佬!!

能共享下解析软件吗